Internet Rzeczy to nie tylko inteligentne czujniki i maszyny w fabrykach – to również urządzenia w domach tysięcy zapalonych graczy. Nowoczesne konsole i telewizory smart wynoszą doświadczenia płynące z grania na zupełnie nowe poziomy, ale jakim kosztem? Internet Rzeczy to zarówno możliwości, jak i zagrożenia, o których warto wiedzieć.

Internet Rzeczy (IoT, Internet of Things) to, w skrócie, zbiór nowoczesnych urządzeń wyposażonych w wyspecjalizowane czujniki zbierające konkretne dane oraz zdolnych do komunikowania się między sobą w celu wymiany informacji. Dziś w ofercie większości przodujących producentów elektroniki znajdziemy urządzenia Internetu Rzeczy w praktycznie każdej kategorii sprzętowej: pralki, lodówki, termostaty, żarówki, żaluzje i wiele więcej.

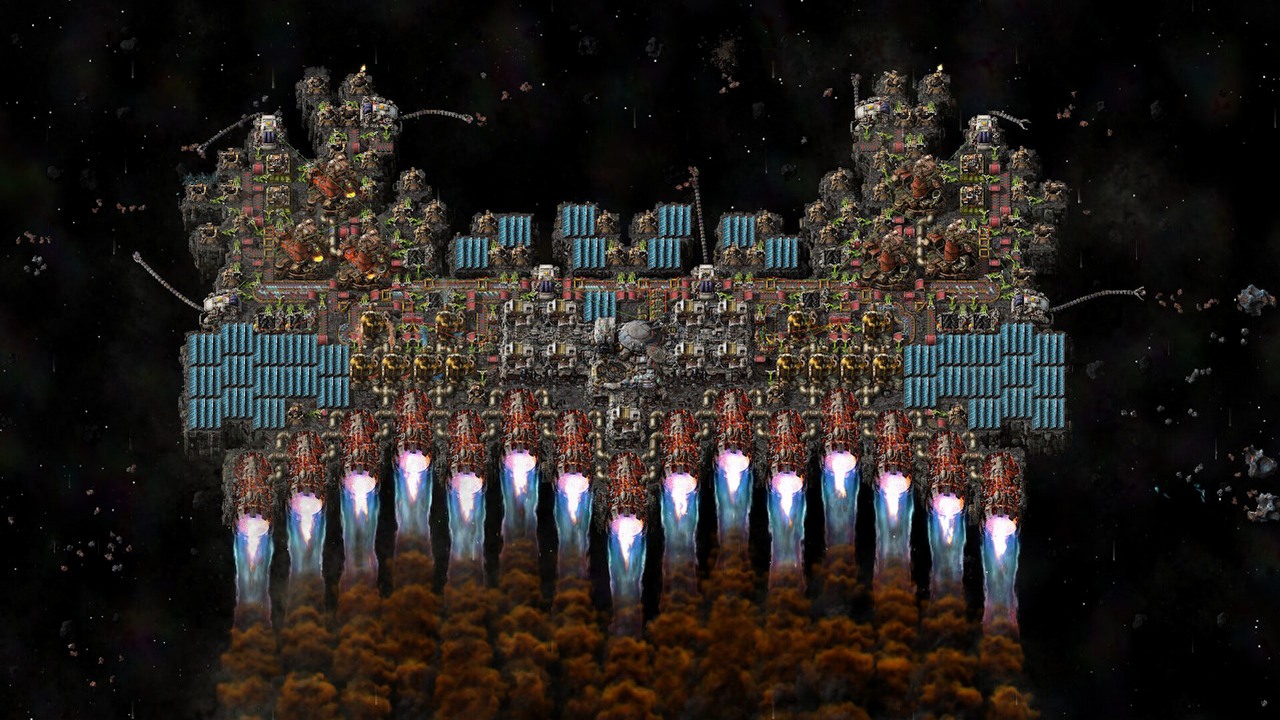

Branża gamingowa nie odstaje od reszty i w niej również napotkamy urządzenia IoT przeznaczone dla graczy. Nowoczesne telewizory czy konsole także można zakwalifikować do tej kategorii. Jak jednak każda technologia, IoT ma zarówno zalety, jak i wady. Funkcjonalność i silniejsze doświadczanie gier idą w parze z zagrożeniami dla prywatności użytkownika. Można się jednak przed nimi bronić – tylko jak?

IoT – zagrożenie prywatności?

Urządzenia Internetu Rzeczy są idealnym narzędziem do zbierania danych. Z racji swojego przeznaczenia są wyposażone w czujniki, mikrofony, kamery oraz połączenie z siecią. Umożliwiają zgromadzenie ogromnej ilości informacji – i to takich, którymi większość użytkowników wolałaby się nie dzielić.

Gromadzenie takich ilości danych budzi kontrowersje i według wielu konsumentów wiąże się z niemożliwymi do zignorowania zagrożeniami. Oto kilka z nich:

Zbieranie poufnych informacji do własnych celów

Jak wspomnieliśmy, urządzenia IoT są w stanie gromadzić bardzo wiele danych. Headsety VR, smart telewizory albo opaski fitness obcują z użytkownikami na co dzień i „wiedzą” o nich więcej niż inne urządzenia. Z jednej strony gromadzenie bardzo personalnych informacji – takich jak np. tętno – jest niezbędne do prawidłowego działania pewnych funkcji, z drugiej jednak wielu użytkowników może odczuwać dyskomfort, wiedząc, iż informacje o ich zdrowiu i nawykach są monitorowane.

Dane te nie zawsze służą szczytnym celom, takim jak zwykłe polepszanie usług. Firmy chętnie korzystają z każdego możliwego rodzaju informacji, by – na przykład – kierować coraz to lepiej dopasowane reklamy do odpowiednich użytkowników i wzbudzać w nich potrzebę nabywania rzeczy, których wcześniej wcale nie chcieli nabyć. Co niektóre firmy nie wahają się także przed sprzedaniem danych komuś, z kim do tej pory choćby nie mieliśmy do czynienia.

Łączenie kont

Większość serwisów pozwala użytkownikom na łączenie kont w innych usługach w celu jeszcze większej personalizacji i polepszenia doświadczeń płynących z grania. Jest to wygodne, ale warto pamiętać, iż każde konto przechowuje jakieś dane o użytkowniku, a połączenie ich umożliwia ich wymianę. Podpinanie kont z różnych serwisów tworzy więc swojego rodzaju informacyjną siatkę umożliwiającą bardzo dokładne sprofilowanie użytkownika.

W co i jak długo gramy, jakie seriale oglądamy, a choćby gdzie bywamy, gdy nie ma nas w domu – te i inne informacje są możliwe do zebrania przez poszczególne usługi i złożenia w całość po połączeniu kont. Wszystko po to, by zbombardować nas jeszcze większą liczbą idealnie dopasowanych reklam uświadamiających nam, iż nasze życie jest w jakiś sposób wybrakowane.

Możliwość kradzieży danych

Wbrew pozorom, wcale nie trzeba być istotną osobistością, by paść ofiarą cyberprzestępców. Hakerzy chętnie biorą na celownik zwyczajnych użytkowników, w tym graczy. Ich dane również mają dużą wartość. Można je sprzedać na czarnym rynku albo wykorzystać do przeprowadzenia spersonalizowanego ataku phishingowego.

Cyberprzestępcy mają dwie możliwości wykradzenia danych – mogą albo włamać się do sieci użytkownika i podsłuchać jej ruch, albo zaatakować firmę odpowiadającą za przechowywanie i przetwarzanie danych. Druga opcja jest oczywiście o wiele trudniejsza i często wymaga współpracy zorganizowanej grupy przestępców, ale cyberataki na firmy przecież nie są rzadkością. Nagrodą są dane nie jednego, a tysięcy użytkowników. W przypadku Internetu Rzeczy są to personalne dane umożliwiające bardzo dobre poznanie ofiar przed przeprowadzeniem kolejnych ataków.

Jak dbać o swoją prywatność w dobie IoT?

Wymienione zagrożenia związane z Internetem Rzeczy brzmią przerażająco, ale nie chcemy siać paniki – żadna z tych rzeczy nie musi się wydarzyć, a jeżeli masz w domu Smart TV, nie musisz go wyrzucać, żeby zachować bezpieczeństwo. Mamy jednak kilka wskazówek, do których każdy gracz powinien się zastosować.

- Zabezpiecz sieć dzięki usługi VPN. Urządzenia Internetu Rzeczy łączą się ze sobą za pośrednictwem sieci Wi-Fi, co sprawia, iż mogą być do niej punktem dostępowym. Warto ją dodatkowo zabezpieczyć, a najprostsze rozwiązanie to zainstalowanie usługi VPN na routerze. VPN szyfruje dane, dzięki czemu choćby po wykradzeniu są bezużyteczne dla przestępców. Jak korzystać z VPN na routerze? Wystarczy zainstalować klienta na urządzeniu (instrukcje są dostępne na stronie dostawcy), a wszystkie sprzęty podłączone do tej samej sieci będą chronione jednocześnie.

- Zawsze sprawdzaj ustawienia prywatności na każdym koncie. Gracze z reguły mają mnóstwo kont w przeróżnych serwisach i grach online. Warto poświęcić trochę czasu w przejrzenie ustawień prywatności każdego z nich. Niektóre serwisy mogą domyślnie włączać personalizowane reklamy i inne opcje godzące w prywatność użytkowników.

- Odbieraj niepotrzebne uprawnienia. jeżeli grasz na telefonie czy innym urządzeniu mobilnym, prawdopodobnie jesteś zaznajomiony z uprawnieniami, które należy przyznawać aplikacjom, by umożliwić ich działanie. Niektóre apki biorą jednak więcej, niż potrzebują. Przykładowo, gra online prawdopodobnie nie potrzebuje dostępu do Twojej lokalizacji albo mikrofonu (o ile nie jest to gra głosowa), by prawidłowo działać, a jeżeli o niego prosi – coś jest na rzeczy.

- Dbaj o bezpieczeństwo haseł. Wszystkie hasła powinny być unikalne i silne. Tak – to znaczy, iż idealnie byłoby mieć inne hasło do każdej usługi. Zapamiętanie tylu danych logowania jest trudne, ale do dyspozycji są menedżery haseł, które przechowują je w bezpiecznych, szyfrowanych plikach.

- Włącz uwierzytelnianie dwuetapowe (2FA). Uwierzytelnianie dwu- lub wieloetapowe to funkcja drastycznie zwiększająca bezpieczeństwo konta. Po jej włączeniu usługa musi poprosić użytkownika o dodatkowe potwierdzenie tożsamości (np. dzięki jednorazowego kodu SMS) przed zalogowaniem. Gdyby więc ktoś uzyskał cudze dane logowania, przez cały czas nie mógłby się zalogować do konta. Ofiara zyskałaby natomiast czas na zmianę hasła.

Materiał zewnętrzny

1 tydzień temu

1 tydzień temu